7月2日,慢雾首席信息安全官(CISO)@im23pds 发文警示,Chrome V8引擎存在零日漏洞CVE-2025-6554。该漏洞允许攻击者通过构造恶意网页执行任意代码,目前漏洞概念验证(PoC)代码已公开并遭实际利用。官方建议用户及时升级浏览器版本,防范网络钓鱼攻击引发的数字资产风险。

Chrome V8零日漏洞CVE-2025-6554允许攻击者执行恶意代码

相关推荐

-

Slush钱包警告Firefox恶意扩展攻击事件 2025-07-01

Slush钱包于7月1日通过社交媒体披露,团队已发现针对Firefox用户的恶意浏览器扩展程序,并明确声明当前产品仅兼容Chrome浏览器。该钱包平台强调此类针对加密资产持有者的扩展攻击近期频发,建议用户核查扩展来源并避免非官方渠道安装程序,以降低潜在资产风险。

-

Chrome V8零日漏洞CVE-2025-6554允许攻击者执行恶意代码 2025-07-02

7月2日,慢雾首席信息安全官(CISO)@im23pds 发文警示,Chrome V8引擎存在零日漏洞CVE-2025-6554。该漏洞允许攻击者通过构造恶意网页执行任意代码,目前漏洞概念验证(PoC)代码已公开并遭实际利用。官方建议用户及时升级浏览器版本,防范网络钓鱼攻击引发的数字资产风险。

-

GMX攻击者返还549万枚FRAX至项目方 2025-07-11

7月11日,PeckShield监测显示,GMX攻击者向项目方地址转入549万枚FRAX代币。该笔资金系此前安全事件中被盗资产的一部分,链上记录显示交易已确认完成。

-

GMX攻击者归还3000枚ETH 2025-07-11

7月11日,PeckShield监测显示,GMX攻击者已向该项目返还3000枚ETH,约合900万美元。

-

GMX攻击者开始通过混币器转移部分自留ETH 2025-07-11

7月11日,链上监测显示GMX协议攻击者启动了1700 ETH的混币操作。数据显示该攻击者在过去三小时内已归还约4000万美元的FRAX和ETH资产,但保留了因币价波动产生的约500万美元差额作为漏洞赏金。其中100 ETH资金已于半小时前转入Tornado Cash混币协议,当前混币流程仍在持续进

-

黑客组织利用V2EX平台虚假招聘实施恶意代码攻击,安全团队警示技术求职者 2025-07-28

7月28日,慢雾余弦监测发现某黑客组织在V2EX平台实施新型网络攻击,该组织通过发布高福利虚假技术岗位招聘信息,诱导求职者使用其预置恶意代码的项目模板进行开发。攻击者利用技术面试场景的信任机制,当求职者下载调试相关代码时,其设备将被植入恶意软件,导致加密货币钱包密钥、各类账号凭证等敏感信息面临窃取风

-

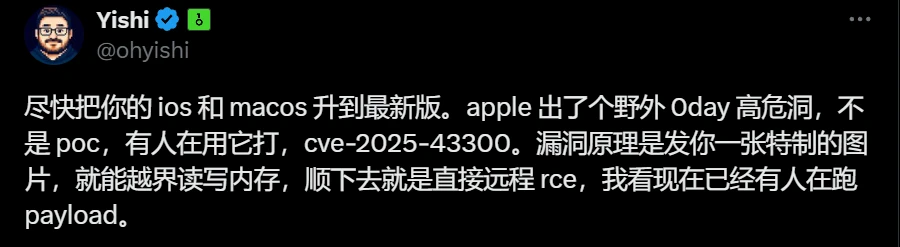

OneKey创始人披露苹果系统高危零日漏洞CVE-2025-43300 2025-08-22

OneKey创始人Yishi于8月22日通过社交媒体披露苹果系统存在CVE-2025-43300高危零日漏洞,该漏洞允许攻击者通过特制图片实现内存越界读写并最终达成远程代码执行。据其警示,该漏洞已出现实际攻击样本,攻击者正在部署恶意载荷进行利用,建议用户立即升级iOS及macOS系统至最新版本。

-

npm软件包遭恶意代码注入 Scam Sniffer披露qix开发者钓鱼攻击事件 2025-09-09

Scam Sniffer于9月9日披露,知名开发者qix因遭遇钓鱼攻击,其维护的npm软件包chalk、strip-ansi及color-convert被植入恶意代码。攻击者通过挂钩钱包功能、篡改ETH/SOL交易收款地址以及替换网络响应中的地址实施攻击。官方建议用户严格核对钱包界面的收款人和金额,