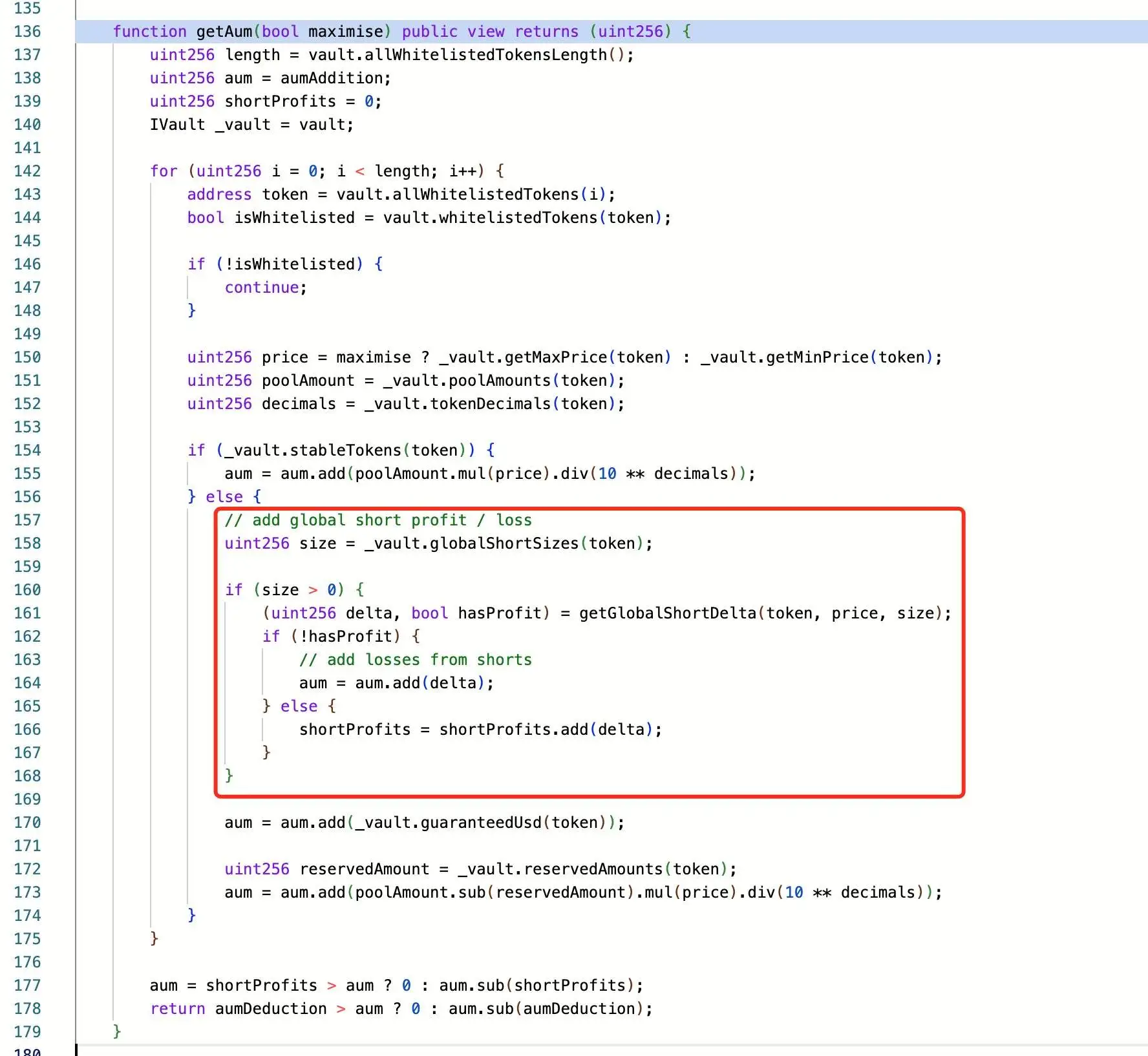

7月10日,慢雾安全团队余弦发布技术分析指出,GMX v1协议因空头头寸处理机制存在漏洞,导致攻击者通过重调用Keeper合约的timelock.enableLeverage功能,创建异常大额空头头寸。该操作直接影响全局空头平均价格(globalShortAveragePrices)参数,进而扭曲总资产管理规模(AUM)计算模型。

攻击者利用该缺陷在单笔交易中人为抬升GLP代币价格,并通过赎回机制完成套利操作,最终造成4200万美元资金损失。分析显示,漏洞根源在于协议对全局价格参数更新的原子性校验缺失,使恶意订单能绕过风控模块。

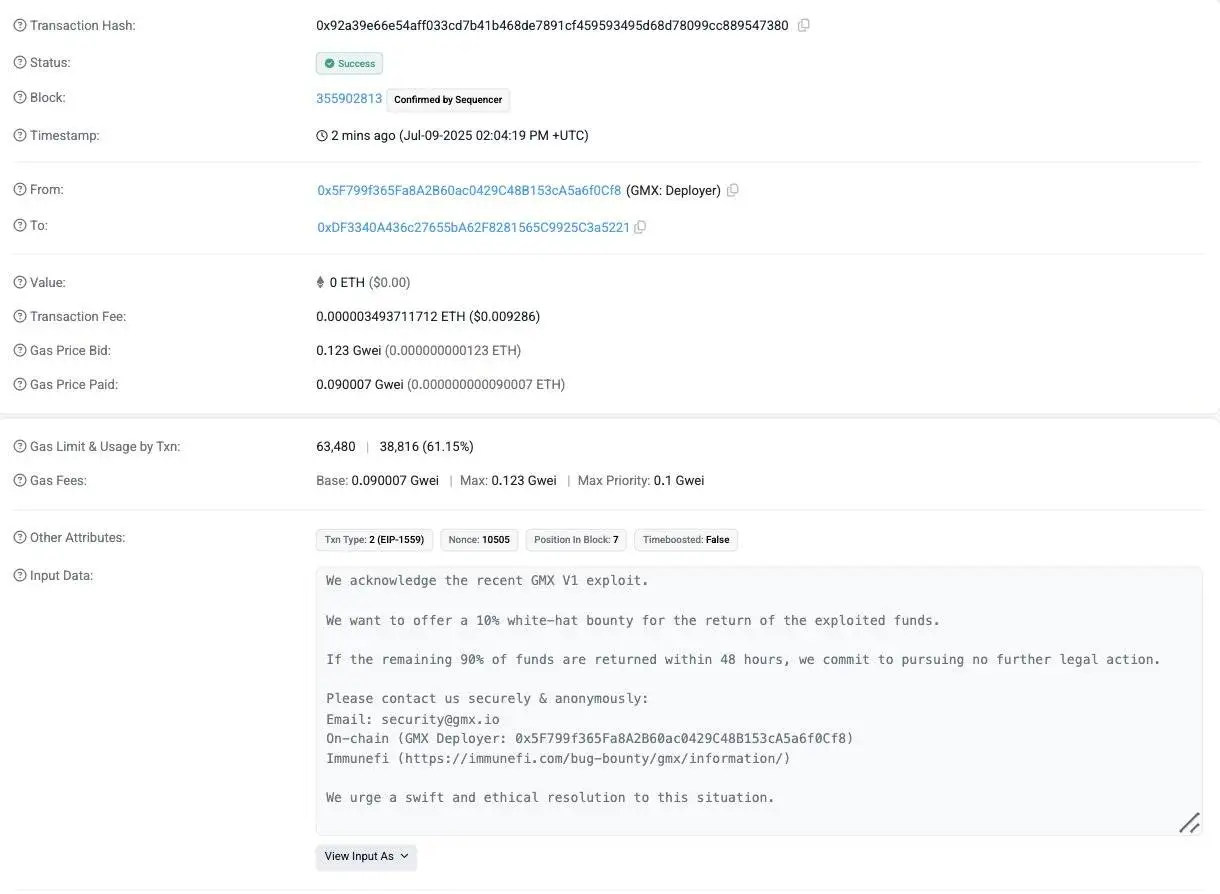

作为早期去中心化永续合约交易平台,GMX此次事件暴露出智能合约在复杂金融场景下的风控挑战。目前协议方已启动10%漏洞赏金计划寻求解决方案。